طراحی و اجرای زیر ساخت شبکه

طراحی و اجرای زیرساخت شبکهطراحی و اجرای زیر ساخت شبکه

طراحی و اجرای زیرساخت شبکهمعرفی VMware vSphere 6.7

در این مقاله میخواهیم درباره آخرین نسخه از Vsphere نسخه 6.7 صحبت کنیم.

6.7 Vsphere توانایی های کلیدی را ارائه میکند که واحدهای فناوری اطلاعات را قادر می سازد تا به روند قابل توجه خواسته های جدید در عرصه فناوری اطلاعات در زیرساخت سازمان خود توجه کنند.

- رشد انفجاری در تعدد و انواع برنامه های کاربردی ، از برنامه های مهم کسب و کار تا بارهای کاری هوشمند

- رشد سریع محیط های ابری هیبرید و موارد استفاده آنها

- رشد و گسترش مراکز داده مستقر در سرار جهان ، از جمله در لایه Edge

- امنیت زیرساخت ها و برنامه های کاربردی که اهمیت فوق العاده ای را نیازدارند

مدیریت ساده و کارآمد در مقیاس

Vsphere 6.7 بر اساس نوآوری های تکنولوژی به کار رفته در Vsphere 6.7 ساخته شده و تجربه مشتری را به سطح کاملا جدیدی ارتقا داده است. سادگی مدیریت ، بهبود عملیاتی ، زمان عملکرد همه در یک مقیاس .

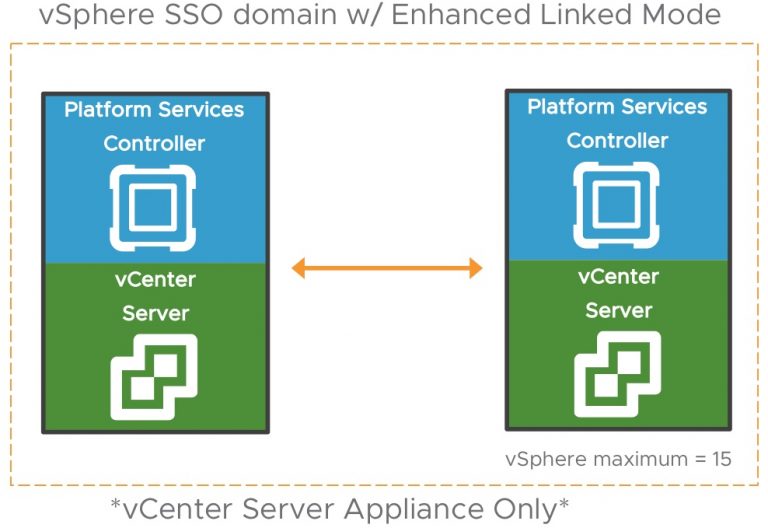

Vsphere 6.7 یک تجربه استثنائی برای کاربر با استفاده از vCenter Server Appliance) vCSA) به همراه دارد . این نسخه چندین APIs جدید را معرفی میکند که باعث بهبود کارایی و تجربه در راه اندازی vCenter ، راه اندازی چندین vCenter براساس یک قالب آماده میشود ، مدیریت vCenter Server Appliance و پشتیبان گیری و بازنشانی را به مراتب راحت تر میکند. همچنین به طور قابل توجهی توپولوژی vCenter Server را از طریق vCenter با embedded platform services controller را در حالت enhanced linked ساده تر کرده است که مشتریان را قادر میسازد تا چند vCenter را به هم پیوند دهند تا دسترس پذیری بدون مرز را در سرار محیط بدون نیاز به external platform services controller یا load balancers داشته باشند.

علاوه بر اینها ، با vSphere 6.7 vCSA بهبود عملکرد فوق العاده ای ارائه میشود . (تمام معیارها در مقایسه با vSphere 6.5 مقایسه شده است) :

- 2X faster performance in vCenter operations per second

- 3X reduction in memory usage

- 3X faster DRS-related operations (e.g. power-on virtual machine)

این بهبود عملکرد از داشتن تجربه کاربری سریع برای کاربران vSphere اطمینان حاصل میکند ، ارزش قابل توجه و همچنین صرفه جویی در وقت و هزینه در موارد استفاده متنوع همچون VDI ، Scale-out apps ، Big Data ، HPC ، DevOps distributed cloud native apps و غیره دارد.

vSphere 6.7 بهبود هایی در مقایس و کارایی در زمان بروزرسانی ESXi هاست ها دارد. با حذف یکی از دو بار راه اندازی مجدد که به طور معمول برای ارتقاء نسخه اصلی مورد نیاز است ، زمان تعمیر و نگهداری را به طور قابل توجهی کاهش میدهد (Single Reboot) . علاوه بر آن Quick boot یک نوآوری جدید است که ESXi hypervisor را بدون راه اندازی مجدد هاست فیزیکی ، و حذف زمان سپری شده برای بوت شدن ، از سر میگیرد.

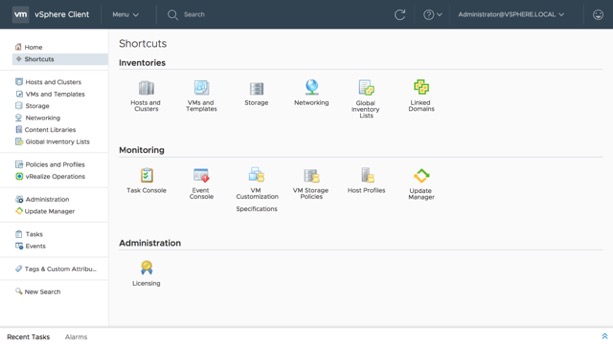

یکی دیگر از مولفه های کلیدی vSphere 6.7 رابط کاربر گرافیکی است که تجربه ایی ساده و کارآمد را ارائه می دهد ، می باشد. vSphere Client مبتنی بر HTML5 یک رابط کاربری مدرن ارائه میکند که پاسخگوی هر دو نیاز واکنشگرایی و سهولت در استفاده برای کاربر است. با vSphere 6.7 که شامل قابلیت های اضافه شده برای پشتیبانی از نه تنها جریان های کاری معمولی مشتریان ، بلکه سایر قابلیت های کلیدی مانند مدیریت NSX ، vSAN ، VUM و همچنین اجزای third-party است.

امنیت جامع Built-In

vSphere 6.7 بر روی قابلیت های امنیتی در vSphere 6.5 ایجاد شده و موقعیت منحصر به فرد آن را به عنوان hypervisor ارائه می دهد تا امنیت جامع را که از هسته شروع می شود، از طریق یک مدل مبتنی بر سیاست عملیاتی ساده هدایت کند.

vSphere 6.7 ابزارهای سخت افزاری Trusted Platform Module (TPM) 2.0 و همچنین Virtual TPM 2.0 را پشتیبانی می کند و به طور قابل توجهی امنیت و یکپارچگی را در hypervisor و سیستم عامل مهمان به همراه دارد.

این قابلیت از VM ها و هاست ها در برابر tampered شدن جلوگیری ، از بارگیری اجزای غیر مجاز ممانعت و ویژگی های امنیتی سیستم عامل مهمان را که توسط تیم های امنیتی درخواست شده فعال می کند.

رمزگذاری داده ها همراه با vSphere 6.5 معرفی شد و به خوبی جا افتاد. با vSphere 6.7 ، رمزگذاری VM بهبود بیشتری یافته و عملیات مدیریت را آسان تر کرده است. vSphere 6.7 جریان های کاری را برای رمزگذاری VM ساده می کند ، برای محافظت در داده ها در حالت سکون و جابجایی طراحی شده ، ساخت آن را به آسانی با یک راست کلیک و همچنین افزایش امنیت وضعیت رمزگذاری VM و دادن کنترل بیشتری برای محافظت به کاربر در برابر دسترسی به داده های غیر مجاز میدهد.

vSphere 6.7 همچنین حفاظت از داده ها را در حرکت با فعال کردن vMotion رمزگذاری شده درinstances های مختلف vCenter و همچنین نسخه های مختلف ارائه میدهد ، ساده تر کردن عملیات migrations دیتاسنتر را ایمن میکند ، داده ها را در یک محیط (hybrid cloud (between on-premises and public cloud ، و یا در سراسر دیتاسنتر ها با موقعیت های مختلف جغرافیای انتقال می دهد.

vSphere 6.7 از تمام رنج تکنولوژی ها و فن آوری های امنیتی مبتنی بر مجازی سازی مایکروسافت پشتیبانی می کند. این یک نتیجه همکاری نزدیک بین VMware و مایکروسافت است تا مطمئن شود ماشین های ویندوزی در vSphere از ویژگی های امنیتی in-guest در حالی که همچنان در حال اجرا با عملکرد مناسب و امنیت در پلت فرم vSphere هستند ، پشتیبانی میکند.

vSphere 6.7 امنیت داخلی جامعی را ارائه میکند که قلب SDDC ایمن است ، که این ادغام عمیق و یکپارچه با سایر محصولات VMware مانند vSAN، NSX و vRealize Suite برای ارائه یک مدل کامل امنیتی برای مرکز داده است.

Universal Application Platform

vSphere 6.7 یک پلتفرم کاربردی عمومی است که ظرفیت های کاری جدید مانند (تصاویر گرافیکی 3 بعدی، اطلاعات حجیم، HPC، یادگیری ماشینی، (In-Memory و Cloud-Native) را به خوبی mission critical applications موجود ، پشتیبانی میکند. همچنین برخی از آخرین نوآوری های سخت افزاری در صنعت را پشتیبانی میکند و عملکرد استثنایی را برای انواع کار های مختلف ارائه میدهد.

vSphere 6.7 پشتیبانی و قابلیت های معرفی شده برای GPU را از طریق همکاری VMware و Nvidia ، با مجازی سازی GPUهای Nvidia حتی برای non-VDI و موارد غیر محاسباتی مانند هوش مصنوعی ، یادگیری ماشینی، داده های حجیم و موارد دیگر افزایش میدهد.

با پیشرفت تکنولوژی به سمت Nvidia GRID™ vGPU در vSphere 6.7 ، به جای نیاز به خاموش کردن بارهای کاری بر روی GPUها ،مشتریان میتوانند به راحتی این ماشین ها را موقتا متوقف کنند و یا اینکه از سر گیرند، به این ترتیب مدیریت بهتر چرخه حیاط هاست ، و به طور قابل توجهی باعث کاهش اختلال برای کاربران نهایی میشود. Vmware همچنان با هدف ارائه تجربه کامل Vsphere به GPU ها در نسخه های آینده در این زمینه سرمایه گذاری میکند.

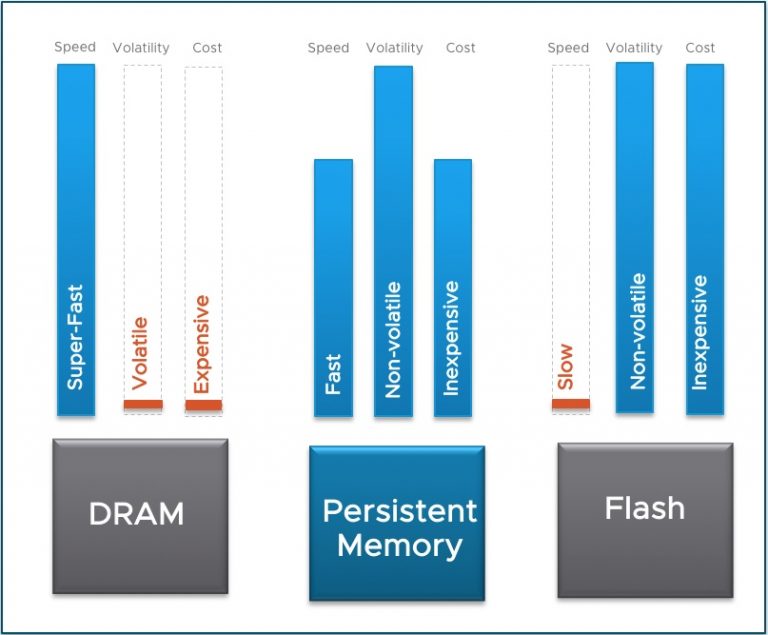

vSphere 6.7 با افزودن پشتیبانی از نوآوری های کلیدی صنعت ، که آماده است تا تاثیر قابل توجهی بر چشم انداز، که حافظه پایدار است ، همچنان رهبری تکنولوژی Vmware و همکاری پربار با شرکای کلیدی خود را به نمایش میگذارد . با حافظه پایدار vSphere، مشتریان با استفاده از ماژول های سخت افزاری پشتیبانی شده، مانند آنهایی که از Dell-EMC و HPE موجود هستند، می تواند آنها را به عنوان ذخیره سازی های فوق سریع با IOPS بالا، و یا به سیستم عامل مهمان به عنوان حافظه non-volatile قرار دهند این به طور قابل توجهی عملکرد سیستم عامل را در برنامه ها برای کاربرد های مختلف ، افزایش میدهد و برنامه ای موجود را سریعتر و کارآمدتر میکند و مشتریان را قادر میسازد تا برنامه های با عملکرد بالا بسازند که میتواند از حافظه مداوم vSphere استفاده کند.

شما میتوانید مجله Virtual Blocks Core Storage 6.7 را نیز ببینید که در آن اطلاعات بیشتری را در مورد استوریج جدید و ویژگی های شبکه ای مانند Native 4Kn disk support ، RDMA support و Intel VMD برای NVMe که بیشتر برنامه های سازمانی را در vSphere اجرا میکند، مشاهده کنید.

تجربه Hybrid Cloud) Seamless Hybrid Cloud)

با پذیرش سریع vSphere-based public clouds از طریق شرکاری VMware Cloud Provider Program ، VMware Cloud در AWS، و همچنین دیگر ارائه دهندگان cloud ، VMware متعهد به ارائه یک cloud ترکیبی یکپارچه برای مشتریان است. vSphere 6.7 قابلیت vCenter Server Hybrid Linked Mode را معرفی میکند که آن را برای مشتریان به منظور داشتن نمایش پذیری unified و قابلیت مدیریتی on-premises محیط vSphere در حال اجرا بر روی یک نسخه و محیط vSphere-based public cloud ، مانند VMware Cloud در AWS، در حال اجرا بر روی نسخه های مختلف از vSphere را آسان و ساده کرده است. این قابیت از افزایش سرعت نوآوری و معرفی قابلیت های جدید در vSphere-based public clouds اطمینان حاصل میکند و مشتری را مجبور نمی کند تا به طور مداوم محیط محلی vSphere را به روز رسانی و ارتقا دهد.

vSphere 6.7 همچنین قابلیت Migration در حالت Cold وHot در محیط Cross-Cloud میدهد ، علاوه بر افزایش سهولت مدیریت ، تجربه seamless و non-disruptive hybrid cloud را ارائه میدهد. همانطور که ماشین های مجازی بین مراکز داده های مختلف مهاجرت می کنند ، یا از یک مرکز داده محلی به cloud و بلعکس منتقل میشوند ، آنها احتمالا در میان انواع پردازنده های مختلف حرکت می کنند. vSphere 6.7 قابلیت جدیدی را فراهم می کند که کلیدی برای محیط های hybrid cloud است که به نام Per-VM EVC نامیده می شود. Per-VM EVC قابلیت EVC) Enhanced vMotion Compatibility) را به یک ویژگی ماشین تبدیل میکند ، که به جای استفاده از نسل خاصی از پردازنده که در cluster بوت شده ، از آن استفاده کند. این قابلیت seamless migration را در سراسر CPU های مختلف با حفظ حالت EVC در هر ماشین در طول migrations در سراسر کلاستر ها اجازه میدهد.

پیش از این vSphere 6.0 قابلیت provisioning را بین vCenter instances معرفی کرده بود که اغلب به نام ” cross-vCenter provisioning ” یاد می شود. استفاده از دو مورد vCenter این احتمال را می دهد که نمونه ها در نسخه های مختلف انتشار قرار داشته باشند. vSphere 6.7 مشتریان را قادر می سازد تا از نسخه های مختلف vCenter استفاده کنند، در حالی که اجازه می دهد cross-vCenter, عملیات provisioning مانند: (vMotion, Full Clone , cold migrate) را به طور یکپارچه ادامه دهد . این به خصوص برای مشتریانی که توانایی استفاده از VMware Cloud را در AWS به عنوان بخشی از hybrid cloud خود دارند، مفید است.

امنیت در vSphere 6.7

ما بسیار خوشحالیم که در این مقاله ، ویژگی های جدید امنیت در vSphere 6.7 را به شما معرفی خواهیم کرد. اهداف امنیتی در ورژن 6.7 به دو جزء تقسیم میشوند . معرفی ویژگی های جدید امینتی با قابلیت راحتی در استفاده و برآورده شدن نیازهای مشتریان و تیم های امنیت آی تی .

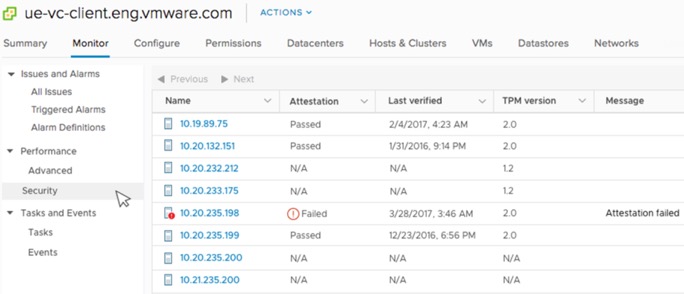

پشتیبانی از TMP 2.0 در ESXi

همانطور که همه شما میدانید ، (TPM (Trusted Platform Module یک دیوایس بر روی لب تاپ ، دسکتاپ یا سرور میباشد و برای نگه داری اطلاعات رمزگذاری شده مثل (keys, credentials, hash values) استفاده میشود . TPM 1.2 برای چندین سال در ESXi موجود بود اما عمدتا توسط پارتنر ها مورد استفاده قرار می گرفت. TPM 2.0 با 1.2 سازگار نیست و نیاز به توسعه تمام درایور های دستگاه و API جدید دارد. ESXi از TPM 2.0 بر اساس تلاش های ما بر روی 6.5 با Secure Boot ، استفاده میکند. به طور خلاصه ما تایید میکنیم که سیستم با Secure Boot فعال ، بوت شده است و ارزیابی را انجام میدهیم و در TPM ذخیره میکنیم . vCenter این ارزیابی ها را میخواند و با مقادیری که توسط خود ESXi گزارشگیری شده مقایسه میکند. اگر مقادیر مطابقت داشته باشند، سیستم با Secure Boot فعال ، بوت شده است وهمه چیز خوب است و فقط کد های تایید شده اجرا میشوند و مطمئن هستیم که کد های تایید نشده وجود ندارد . vCenter یک گزارش تایید در vCenter web client که وضعیت هر هاست را نشان میدهد ارائه میکند.

TMP 2.0 مجازی در ماشین ها

برای پشتیابنی از TPM برای ماشین های مجازی ، مهندسین ما دیوایس مجازی TPM 2.0 را ایجاد کرده اند که در ویندوز مانند یک دستگاه معمولی نمایش داده میشود و مانند TPM فیزیکی ، می تواند عملیات رمزنگاری را انجام دهد و مدارک را ذخیره کند. اما چگونه داده ها را در TPM مجازی ذخیره می کنیم؟ ما این اطلاعات را در فایل nvram ماشین ها مینویسیم و آنرا با VM Encryption ایمن میکنیم . این عملیات اطلاعات را در vTPM ایمن میکند و همراه با ماشین جابجا میشود . اگر این VM را به یک دیتاسنتر دیگر کپی کنیم و این دیتاسنتر برای صحبت با KMS ما پیکربندی نشده باشد ، آن وقت دیتا در vTPM ایمن خواهد بود. نکته : فقط فایل های “home” ماشین رمزگذاری میشود نه VMDK’s ، مگر اینکه شما انتخاب کنید که آنها را نیز رمزگذاری کنید.

چرا از TMP سخت افزاری استفاده نکردیم ؟

یک سخت افزار TPM محدودیت هایی هم دارد . به دلیل اینکه یک دستگاه serial هست پس کمی کند است. یک nvram ایمن که ظرفیت ذخیره سازی آن با بایت اندازه گیری میشود دارد . توانایی تطبیق با بیش از 100 ماشین در یک هاست را ندارد و قادر به نوشتن تمام اطلاعات TPM آنها در TPM فیزیکی نیست و به یک scheduler برای عملیات رمزنگاری نیاز دارد . فرض کنید 100 ماشین در حال تلاش برای رمزنگاری چیزی هستند و وابسته به یک دستگاه serial که فقط میتواند 1 رمزنگاری در آن واحد انجام دهد ؟ اوه….

حتی اگر بتواند اطلاعات را فیزیکی ذخیره کند ، عملیات vMotion را در نظر بگیرید ! مجبور است داده ها را به طور ایمن از یک TPM فیزیکی حذف و آن را به دیگری کپی کند و با استفاده از کلیدهای TPM جدید دوباره داده ها را امضا کند. تمام این اقدامات در عمل بسیار آهسته است و با مسائل امنیتی و الزامات امنیتی اضافی همراه است.

توجه داشته باشید: برای اجرای TPM مجازی، شما به VM Encryption نیاز دارید. این بدان معناست که شما به یک زیرساخت مدیریت کلید سوم شخص در محیط خود هستید .

پشتیبانی از ویژگی های امنیتی مبنی بر مجازی سازی مایکروسافت

تیم امنیتی شما احتمالا درخواست یا تقاضای پشتیبانی “Credential Guard” میدهد. این همان است .

در سال 2015 ، مایکروسافت ویژگی های امنیتی مبنی بر مجازی سازی را معرفی کرد . ما نیز همکاری بسیار نزدیکی با مایکروسافت داشتیم تا این ویژگی ها را در vSphere 6.7 پشتیبانی کنیم . بیایید یک نمای کلی از آنچه در زیر این پوشش انجام دادیم تا این اتفاق بیافتد رامشاهده کنیم . وقتی VBS را بر روی لپتاپتان با ویندوز 10 فعال میکنید ، لپ تاپ ریبوت میشود و به جای بوت مستقیم به ویندوز 10 ، سیستم Hypervisor مایکروسافت را بوت می کند. برای vSphere این به معنای این است که ماشین مجازی که ویندوز 10 را به طور مستقیم اجرا می کرد در حال حاضر در حال اجرا hypervisor مایکروسافت است که در حال حاضر ویندوز 10 را اجرا می کند. این فرآیند ” nested virtualization” نامیده می شود که چیزی است که VMware تجربه بسیارزیادی با آن را دارد. ما از nested virtualization در Hands On Lab’s برای سال ها است که استفاده میکنیم. هنگامی که VBS را در سطح vSphere فعال می کنید، این یک گزینه تعدادی از ویژگی های زیر را فعال میکند.

• Nested virtualization

• IOMMU

• EFI firmware

• Secure Boot

و کاری که نمیکند هم این است که VBS را در ماشین سیستم عامل میهمان فعال نمیکند. برای انجام این کار از راهنمایی مایکروسافت پیروی کنید. این کار را می توانید با اسکریپت های PowerShell، Group Policies و غیره انجام دهید.

نکته در اینجاست که نقش vSphere این است که سخت افزار مجازی را برای پشتیبانی از فعال سازی VBS فراهم کند. در کنار TPM مجازی شما هم اکنون می توانید VBS را فعال کنید و ویژگی هایی مانند Gredential Guard را فعال کنید.

اگر شما امروز در حال ساخت ویندوز 10 یا ویندوز سرور 2016 VM هستید، من به شدت توصیه می کنم آنها را با EFI firmware فعال نصب کنید. انتقال از BIOS / MBR سنتی به EFI (UEFI) firmware پس از آن برخی از چالش ها را بعدا به همراه دارد که در خطوط پایین نشان می دهیم.

بروزرسانی UI

در vSphere 6.7 ما بهبود های زیادی در عملکرد وب کلاینت HTML)5) ایجاد کرده ایم . هم اکنون در تمام مدت ازآن استفاده میکنیم . این محیط سریع است و بخوبی ایجاد شده و هرکاری در آزمایشگاهم میخواهم انجام میدهد . ما برخی تغییرات به منظور ساده تر کردن همه چیز برای ادمین ها در سطح رمزنگاری ماشین ایجاد کرده ایم. در پس زمینه ما هنوز از Storage Policies استفاده میکنیم ، اما تمام توابع رمزنگاری را (VM Encryption, vMotion Encryption) در یک پنل VM Options ترکیب کرده ایم.

چندین هدف SYSLOG

این چیزی است که من شخصا مدت زیادی منتظرش بودم . یکی از درخواستهایی که من داشته ام این است که توانایی کانفیگ چندین هدف SYSLOG از محیط UI را داشته باشم . چرا ؟ برخی از مشتریان می خواهند جریان SYSLOG خود را به دو مکان منتقل کنند. به عنوان مثال، تیم های IT و InfoSec. . کارمندان IT عاشق VMware Log Insight هستند ، تیم های InfoSec معمولا از Security Incident و Event Management system که دارای وظایف تخصصی هستند برای اهداف امنیتی استفاده میکنند . در حال حاضر هر دو تیم ها می توانند یک جریان غیر رسمی از رویدادهای SYSLOG برای رسیدن اهداف مربوطه خود داشته باشند. رابط کاربری VAMI در حال حاضر تا سه هدف مختلف SYSLOG پشتیبانی می کند.

FIPS 140-2 Validated Cryptographic Modules – By Default

این خبر بزرگ برای مشتریان ایالات متحده است . در داخل vSphere) vCenter و ESXi) دو ماژول برای عملیات رمزنگاری وجود دارد. ماژول VM Kernel Cryptographic توسط VM Encryption و ویژگی های Encrypted vSAN و ماژول OpenSSL برای مواردی مانند ایجاده کننده گواهینامه ها (certificate generation) و TLS connections استفاده میشود . این دو ماژول گواهی اعتبارسنجی FIPS 140-2 را کسب کرده اند.

خب ، این به این معنیست که vSphere تاییده FIPS را دارد ؟! خب بعضی از اصطلاحات در جای نادرستی به کاربرده شده است . برای کسب “FIPS Certified” در واقع به یک راه حل کامل از سخت افزار و نرم افزار که با هم تست شده و پیکربندی شده نیاز است. آنچه در VMware انجام دادیم این است که فرایند FIPS را برای اعتبار سنجی vSphere توسط شرکایمان ساده تر کرده ایم. ما منتظر دیدن این اتفاق در آینده نزدیک هستیم. آنچه مشتریان معمولی vSphere باید بداند این است که تمام عملیات رمزنگاری در vSphere با استفاده از بالاترین استانداردها انجام می شود زیرا ما تمامی عملیات رمزنگاری FIPS 140-2 را به صورت پیش فرض فعال کرده ایم.

جمع بندی

بسیاری از موارد امنیتی جدید وجود دارد.آنچه که اینجا مطالعه کردید این است که ما ویژگی های جدید مانند Secure Boot برای ESXi و VM Encryption و بالاتر از همه آنها قالبیت های های لایه جدید مانند TPM 2.0 و virtual TPM . امیدواریم که این روند به همین ترتیب ادامه داشته باشد .

ما تعهد داریم که بهترین امنیت درنوع خود ، در حالی که هم زمان برای ساده سازی اجرا و مدیریت آن تلاش میکنیم ، ارائه دهیم . من می خواهم از تمام تیم های تحقیق و توسعه VMware تشکر کنم برای کار متمایزی که در این نسخه انجام داده اند. آنها سخت کار میکنند تا امنیت شما را برای اجرای و مدیریت آسان تر کنند! آینده در سرزمین vSphere بسیار درخشان است .

مشکل Server’s certificate cannot be checked

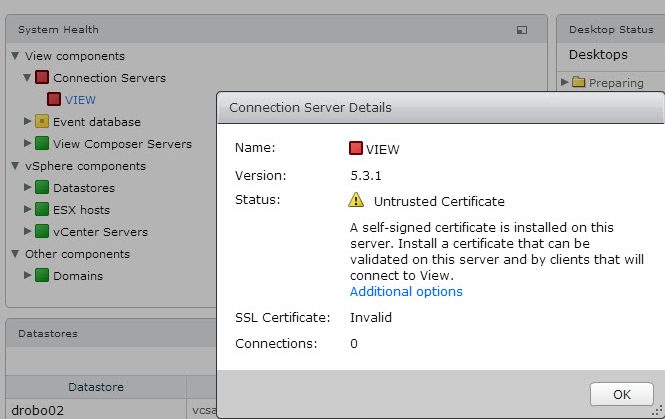

مشکل و ارور Server’s certificate cannot be checked در پنل مدیریتی VMware Horizon View

یکی از رایج ترین ارور هایی که در پنل مدیریتی VMware Horizon View میبینیم ، ارور Server’s certificate cannot be checked است و در این پنل آیکون Security Server \ Connection Server به رنگ قرمز نشان داده میشود. با کلیک بر روی Connection Server پیغام Connection Server certificate is not trusted نمایش داده میشود. با کلیک بر روی Security Server پیغام Server’s certificate cannot be checked نمایش داده میشود.

Document Id : 2000063

این مشکل زمانی رخ میدهد که (Certificate Revocation List (CRL شامل آدرسURL از Connection Server جفت شده با Security Server قابل دسترسی نیست.

برای حل این مشکل ، اطمینان حاصل کنید Connection Server که با Security Server جفت شده قادر به بررسی URL که داخل Certificate Revocation List (CRL) باشند ، اگر محیط شما شامل پروکسی سروری که دسترسی به اینترنت را کنترل میکند است.

برای برطرف کردن مشکل ، فایل CertificateRevocationCheckType را در رجیستری ویندوز ایجاد کنید

نکته: این مراحل شامل ایجاد تغیر در رجیستری ویندوز است . قبل از ایجاد تغیر اطمینان حاصل کنید که بک آپ از رجیستری و ماشین خود داشته باشید .

برای ایجاد CertificateRevocationCheckType مراحل زیر را دنبال کنید:

نکته: اگر شما از چندین Connection Server استفاده میکنید باید تغیرات را در همه آنها ایجاد کنید.

- به مسیر HKEY_LOCAL_MACHINE\Software\VMware, Inc.\VMware VDM\Security\ بروید.

اخطار: مطمئن شوید که تغیرات را در Connection Server اعمال میکنید ، نه در Security Server.

- دستور رجیستری CertificateRevocationCheckType را با نوع (REG_SZ) و مقدار 1 ایجاد کنید.

نیازی به ریبوت برای اعمل این تغییرات نیست .

برای مشاهده مشکلات ، پیغام های ارور دیگر و دیدن راه حل آنها ، از این مقاله استفاده کنید.

حفاظت از کانال های ارتباطی VMware View توسط گواهینامه های SSL

(مشکلات و ارور های رایج در انتهای مقاله ذکر شده است)

حفاظت از کانال های ارتباطی VMware View توسط گواهینامه های SSL

تغیرات در VMware View

VMware View پیشرفت ها و ویژگی های بسیاری دارد. در این مقاله ما به بررسی پیشرفت های ارتباطات HTTP بین اجزای View خواهیم پرداخت . در View 5.0 ، VMware از مخرن گواهینامه های فایل بیس JKS و PKCS12 در اجزای View پشتیبانی میکرد ، اما از View 5.1 به بعد ، VMware از مخرن گواهینامه های ویندوزی پشتیبانی میکند . این تغیرات اجازه ادغام بهتری با ساز و کار مدیریت گواهینامه ها میدهد. زمانی که شما به View 5.1 آپگرید میکنید ، مخرن گواهینامه های JKS و PKCS12 به صورت خودکار به مخرن گواهینامه ویندوز انتقال داده میشوند .

استفاده از SSL در حال حاضر برای ارتباطات HTTP بین اجزای View است . هرچند که یک مکانیزم Trust-on-first-use دخیل است ، بهترین راه درج گواهینامه های معتبر تایید شده توسط Certificate Authority (CA) مورد اعتماد در تمام اجزای View است . در View ، پنل مدیریتی View به شما وضعیت سلامت گواهینامه ها مربوط به اجزاء مناسب را نشان میدهد .

شکل 1 ارتباطات امن SSL بین اجزای مختلف View را نشان میدهد. در مورد vCenter Server و View Composer ، ادمین ها این انتخاب را دارند تا گواهینامه های self-signed یا invalid را بعد از تاید هویت گواهینامه ، از محیط کاربری ادمین اضافه کنند .

مکانیزم احرازهویت SSL

احراز هویت SSL اساسا در مبنای پروتکل لایه امنیتی ترنسپورت TLS است . هدف اصلی TLS ارائه امنیت و تعاملات بین ارتباط دو نرم افزار است . پروتکل TLS Handshake ، سرور را با کلاینت ، و کلاینت را با سرور در صورت انتخاب ، احراز هویت میکند . همچنین TLS قبل از اینکه پروتکل اپلیکیشن (سرور و کلاینت) اولین بایت دیتا را ارسال یا دریافت کند درمورد الگوریتم رمزنگاری و کلید های رمزنگاری مذاکره میکند . پروتکل Handshake یک کانال امن با موارد زیر میسازد:

- Authenticating peers (client or server) using asymmetric (public-private) keys

- Agreeing upon cryptographic protocols to be used, such as 3DES, RSA

- Negotiating a shared secret

وقتی پروتکل handshake بین peers ها تکمیل شود ، peers شروع به برقراری ازتباط با مد کانال امن از طریق الگوریتم های رمزنگاری و کلید رمزنگاری مذاکره شده ، که حملات مردی در میان و استراق سمع را مسدود میکند.

جریان اعتبارسنجی گواهینامه X.509

این بخش جریان اعتبارسنجی گواهینامه X.509 ، فرم استاندارد گواهینامه های public key را توضیح میدهد. این تنظیمات در Connection Server و Security Server و View Composer و vCenter Server اعمال میشود. وضعیت سلامت هرکدام از این اجزا در پنل مدیریتی View مطابق شکل زیر نشان داده میشود .

یک گواهینامه پیش فرض برای هرکدام از اینها ساخته میشود ، اما best practice میگوید که این گواهینامه ها را با یک گواهینامه صادر شده از یک CA سرور trusted جایگزین کنید .

هر Connection Server گواهینامه های دیگر اجزای متصل شده به آن را اعتبارسنجی میکند . در فلوچارت شکل زیر مراحل بررسی آنها نمایش داده شده :

Hostname match

Connection Server بررسی میکند که نام سرور بخشی از URL کانکشن باشد (در مواردی که Security Server ، برای URL های خارجی کانفیگ شده باشد) با یکی از اسم های subject در گواهینامه معرفی شده ، همخوان باشد. اگر این مقدار همخوان نباشد ، وضعیت کامپوننت موردنظر در پنل مدیریت View پیغام Server’s Certificate does not match the URL را نشان میدهد.

Certificate issuer’s verification

Connection Server اعتبار صادرکننده گواهینامه و trusted بودن آن را بررسی میکند.

Certificate Expired/Not Yet Valid

اعتبار گواهینامه در زنجیره گواهینامه ها بررسی میشود تا مدت اعتبار و زمان گواهینامه صادر شده مشخص شود – اگر اعتبار نداشته باشند وضعیت کامپوننت موردنظر در پنل مدیریت View پیغام Server’s either Certificate Expired or Certificate Not Yet Valid را نشان میدهد.

Certificate revocation checking

VMware View از Revocation Checking پشتیبانی می کند ، تکنیکی که اطمینان حاصل میکند از اینکه صادرکننده گواهینامه بنا به دلیلی گواهینامه را باطل نکرده باشد. View از دو روش بررسی اعتبار گواهینامه ها ، CRLs (Certificate Revocation Lists) و OCSPs (Online Certificate Status Protocols) پشتیبانی میکند. اگر گواهینامه بدون اعتبار یا در دسترس نباشد وضعیت کامپوننت موردنظر در پنل مدیریت View پیغام Server’s either Revocation status cannot be checked را نشان میدهد.

نکته : عملیات revocation برای تمام اجزاء بررسی میشود به استثنای روت. یعنی گواهینامه روت بررسی نمیشود ؛ زیرا مدیریت فعال مخزن گواهینامه روت ، فقط باید مطئن شود که موجود است . گواهینامه های unrevoked شده مورد تایید است. اگر شما مطمئن نیستید که مخزن گواهینامه کاملا بروز است ، توصیه میشود تا اسکوپ revocation checking را تا خود روت افزایش دهید . اگر هرکدام از گواهینامه ها revocation check را fail شوند ، در پنل مدیریت View پیغام Server Certificate has been revoked نشان داده خواهد شد.

تنظیمات گواهینامه ها X.509 در هر جزء متفاوت و یکپارچگی آن با VMware View

گواهینامه X.509 ، صادر شده از Trusted Certification Authority ، تنظیمات در اجزای Secure Gateway

در طول نصب VMware View Connection Server و Security Server، یک گواهینامه پیش فرض ساخته و تنظیم میشود . توصیه میشود که این گواهینامه را با یک گواهینامه صادر شده از یک CA سرور trusted جایگزین کنید .

نکته: زمانی که اجزای Secure Gateway بروز شوند ، و ورژن قبل توسط یک CA سرور trusted تنظیم شده باشد ، آن گواهینامه ها در زمان نصب به صورت خودکار به مخرن گواهینامه ویندوز انتقال داده میشوند .

گواهینامه X.509 ، صادر شده از Trusted Certification Authority ، تنظیمات در اجزای View Composer

در طول نصب VMware View Composer ، یک گواهینامه پیش فرض ساخته و تنظیم میشود . توصیه میشود که گواهینامه پیش فرض را با یک گواهینامه صادر شده از یک CA سرور trusted جایگزین کنید .

گواهینامه X.509 ، صادر شده از Trusted Certification Authority ، تنظیمات در اجزای vCenter Server

در طول نصب VMware vCenter Server، یک گواهینامه پیش فرض ساخته و تنظیم میشود . توصیه میشود که گواهینامه پیش فرض را با یک گواهینامه صادر شده از یک CA سرور trusted جایگزین کنید .

Revocation Checking

VMware View 5.1 از revocation checking گواهینامه های SSL ، که میتوان از طریق رجیستری یا توسط تنظیمات GPO policy تنظیم شوند ، پشتیبانی میکند. برای تنظیم انواع revocation check ، گزینه های رجیستری زیر را ویرایش یا روی Connection Servers ، GPO policy اعمال کنید :

کلید رجیستری CertificateRevocationCheckType را در مسیر زیر اضافه کنید :

Software\Policies\VMware, inc.\VMware VDM\Security

- None – Set CertificateRevocationCheckType = 1. No revocation checking is done if this option is set.

- EndCertificateOnly – Set CertificateRevocationCheckType = 2.Revocation checking is done only for the end certificate in the chain.

- WholeChain – Set CertificateRevocationCheckType = 3. A complete path is built for the certificate, and a revocation check is done for all certificates in the path

- WholeChainButRoot – Set CertificateRevocationCheckType = 4. A complete path is built for the certificate, and a revocation check is done for all certificates in the path except for the Root CA certificate (default value).

دیگر تنظیمات Revocation Check

Software\Policies\VMware, inc.\VMware VDM\Security\CertificateRevocationCheckCacheOnly

“False” (default) – Disable caching revocation responses.

“True” – Enable caching revocation responses.

Software\Policies\VMware, inc.\VMware VDM\Security\ CertificateRevocationCheckTimeOut

Cumulative timeout across all revocation check intervals in milliseconds. If not set, default is set to ‘0’, which means Microsoft defaults are used.

انواع گواهینامه ها و استفاده آنها در VMware View

View از انواع مختلف گواهینامه ها برای تحقق انواع سناریو ها در سایت مشتری پشتیبانی میکند. گواهینامه در دو دسته گواهینامه های single-server name و گواهینامه های multiple-server name گنجانده میشوند .

یک گواهینامه single-server name شامل یک آدرس URL است که تشخیص میدهد سرور برای کدام گواهینامه صادر شده . این نوع گواهینامه زمانی صادر میشود که connection broker فقط از طریق شبکه داخلی یا فقط از طریق شبکه خارجی در دسترس است. به این معنی که ، سرور یک نام FQDN دارد.

گواهینامه های Multiple-server name در محیط هایی که View Connection Server قابلیت دسترسی از هر دو مسیر شبکه داخلی و خارجی ، که نیاز دارد تا connection server چند نام FQDN داشته باشد ، کاربرد دارد. به عنوان مثال ، یکی برای شبکه داخلی و یکی برای شبکه خارجی .

گواهینامه های Multiple-server name از بیشتر از یک SAN (Subject Alternative Name) برای هر یک گواهینامه تکی پشتیبانی میکنند . این نوع از گواهینامه نیز زمانی استفاده می شود که اگر SSL offloaders بین View clients و connection server قرار داده شود و یا هنگامی که یک اتصال تونل شده با Security server فعال شود.

یک گواهینامه wildcard ، گواهینامه ای است که برای تمام سرور های داخل دامین صادر میشود . FQDN داخل گواهینامه wildcard معمولا به این فرمت نوشته میشود *.organization.com. یک گواهینامه wildcard امنیت کمتری از گواهینامه SAN دارد ، اگر یک سرور یا ساب دامین در معرض خطر باشد ، کل محیط در معرض خطر است .

منبع : Faradsys.com

Event و Log مربوط به عیب یابی

در این بخش Event و Log هایی که برای عیب یابی مفید هستند را بررسی خواهیم کرد. همچنین سناریو هایی که گواهینامه دچار مشکل شده باشد ، نام کاربری مناسب نداشته باشند ، و یا کلید امنیتی گواهینامه ها قابلیت Exportable نداشته باشند.

فایل های log مربوط به Connection server در مسیر زیر هستند.

<Driveletter>:ProgramData\Application Data\VMware\VDM\logs

تنظیمات اشتباه و رایج

لاگ زیر نشان میدهد که private key تیک Exportable ندارند.

KeyVault CryptExportKey get size FAILED, error= (Key not valid for use in specified state.)

لاگ زیر نشان میدهد که URL خارجی با Common Name گواهینامه همخوانی ندارد .

Server’s certificate does not match the URL

اگر اسم سرور بخشی از secure gateway’s External URL با هیچ یک از اسم های subject در گواهینامه همخوان نباشد ، وضعیت سلامت گواهینامه بی اعتبار نشان داده میشود.

ATTR_SG_URL”,”type”:”STRING”,”stringValue”:”https://:443

گواهینامه های Self-Signed تنظیم شده در Connection Server / Security Server

“ATTR_SG_CERTDEFAULT”,”type”:”STRING”,”stringValue”:”true”

نشان میدهد secure gateway با یک گواهینامه self-signed امضاء شده است .

همچنین لاگ شمال موارد زیر هست :

ATTR_SG_CERTVALID”,”type”:”STRING”,”stringValue”:”false” ATTR_SG_CERTINVALID_REASON”,”type”:”STRING”,”stringValue”:”NOT_TRUSTED”,

که نشان میدهد گواهینامه معتبر و مورد اعتماد نیست زیرا توسط trusted CA صادر نشده . در نتیجه ، ایونت “Certificate is invalid for Secure Gateway at address<netBIOS name>” در پنل مدیرتی به عنوان یک warning نمایش داده میشود.

گواهینامه Trusted CA-Signed تنظیم شده در Connection Server / Security Server

“ATTR_SG_CERTDEFAULT”,”type”:”STRING”,”stringValue”:”false”

نشان میدهد secure gateway با یک گواهینامه self-signed امضاء شده است . لاگ همچنین شامل :

“ATTR_SG_CERTVALID”,”type”:”STRING”,”stringValue”:”true”

که نشان میدهد گواهینامه تنظیم شده اعتبار دارد.

گواهینامه Trusted CA-Signed تنظیم شده در Connection Server / Security Server منقضی شده

“ATTR_SG_CERTVALID”,”type”:”STRING”,”stringValue”:”false”

نشان میدهد که گواهینامه تنظیم شده معتبر نیست .

“ATTR_SG_CERTINVALID_REASON”,”type”:”STRING”,”stringValue”:”EXPIRED”

نشان میدهد دلیل عدم اعتبار گواهینامه چیست . در این نمونه وضعیت گواهینامه منقضی شده . . در نتیجه ، ایونت “Certificate is invalid for Secure Gateway at address <netBIOS name>” در پنل مدیرتی به عنوان یک warning نمایش داده میشود.

گواهینامه Trusted CA-Signed تنظیم شده در Connection Server / Security Server در حال منقضی شدن

تنها تفاوت این لاگ با لاگ قبل در این لاین است :

“ATTR_SG_CERTABOUTTOEXPIRE”,”type”:”STRING”,”stringValue”:”true”

نشان میدهد که گواهینامه تنظیم شده در حال منقضی شدن است . پنل مدیریتی VMware View اخطاری را مبنی بر اتمام اعتبار گواهینامه تنظیم شده در < n روز آینده > را نشان میدهد.

گواهینامه Trusted CA-Signed تنظیم شده در Connection Server / Security Server ، Revoked شده

“ATTR_SG_CERTVALID”,”type”:”STRING”,”stringValue”:”false”

نشان میدهد گواهینامه تنظیم شده نامعتبر است .

“ATTR_SG_CERTINVALID_REASON”,”type”:”STRING”,”stringValue”:”REVOKED”

علت عدم اعتبار گواهینامه را نشان میدهد . در این مورد گواهینامه Revoked شده . در نتیجه ایونت “Certificate is invalid for Secure Gateway at address <netBIOS name> ” در پنل مدیرتی به عنوان یک warning نمایش داده میشود

منبع : Faradsys.com

سیستم HC 250

سیستم HC 250 مناسب برای راه اندازی مجازی سازی در محیط های کوچک و متوسط می باشد و پلی می باشد برای راه اندازی SDS درون سازمان ها، روی این سیستم VMware Vsphere 5.6 و یا 6 بصورت Built in وجود دارد. روی این سیستم سرورهای Apollo قرار دارد که مدل XL 170 می باشند و روی آنها از پردازنده های عملکرد استوریج HP MSA 2052, استوریج HP MSA 2052, استوریج MSA 2050, MSA 2052 , قیمت استوریج , انواع استوریج , نصب استوریجE5-2600 قراردارد. در واقع اگر بخواهیم از 4 سرور DL380 استفاده کنیم نیاز به 8 یونیت فضا درون رک خواهیم داشت حال آنکه در صورت استفاده از این سیستم فقط نیاز به 2 یونیت خواهیم داشت و در واقع باعث کاهش فضا و در نتیجه کاهش هزینه خواهد شد. با توجه به اینکه روی این سیستم StoreVirtual VSA قرار دارد می توان SDS را پیاده سازی نمود و از قابلیت Network RAID استفاده کرد. بدین معنی که RAID بین چندین دستگاه مختلف پیاده خواهد شد. همچنین این سیستم قابلیت Multi System HA را نیز پوشش می دهد و می توان یکدستگاه را در سایت دیگری قرارداد تا چنانچه یک سیستم دچار مشکل شود سیستم دیگر در سایت دیگر ادامه کار را انجام خواهد داد. همچنین این سیستم قابلیت Adaptive Optimization و Remote Copy را نیز پوشش می دهد که در پست های بعدی این قابلیت ها توضیح داده خواهد شد. روی هر سرور که در این سیستم قرار می گیرد می توان 512 گیگا بایت RAM قرار داد و کارتهای شبکه نیز می تواند 10 گیگا بیت بر ثانیه باشد. در صورتیکه نیاز به GPU داشته باشیم می توانیم روی این سیستم از XL190 استفاده کنیم.